Компьютерные уроки для вас

- Секреты статистов в World of Tanks

- Существует рулетка world of tanks бесплатно, официальное название которой звучит как «магазин случайных вещей»

- Как научиться лучше играть на тяжелых танках World of Tanks Смотреть как научится нормально играть в танки

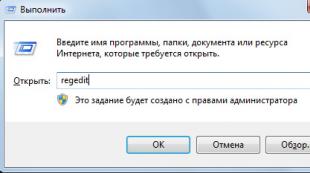

- Как активировать статистику и другие сетевые сервисы XVM?

- Как активировать статистику и другие сетевые сервисы XVM?

- Что такое взвод в world of tanks?

- Лучший премиум танк в WoT Какой танк подходит для фарма

- Отчего на более мощном компьютере игра идет рывками?

- Обзор топовой техники World of Tanks

- Вы отключены от сервера WoT — что делать, в чем причина Почему не могу войти в вот

- Что такое графический планшет и для каких целей он используется?

- Синтаксис команды UPDATE

- Всё, что вам нужно знать об SD-картах памяти, чтобы не облажаться при покупке

- Конструкторы и деструкторы C программирование конструктор объектов типы

- Устройство компьютера — что находиться внутри системного блока?

- Решение самых распространенных проблем

- Выкидывает на рабочий стол Sniper Elite V2 Как убрать лаги в снайпер элит 3

- Что делать если ошибка 0xc000007b

- Баги, ошибки, вылеты Thief – решения Не запускается thief черный экран

- Endless space 2 не запускается после загрузки

- Где используется хэштег. Что такое хэштег? Разбираемся как им пользоваться! лучших сервисов для автоматического подбора хэштегов

- История развития смартфонов

- Удалить страницу контакте ее можно

- Как обновить Google Chrome до последней версии

- Требования к сети и провайдеру для подключения Windows к интернету Все способы подключения к интернету

- Двойная рамка с использованием CSS

- Простые правила округления в javascript

- Переменные JavaScript. Переменные. Арифметические и логические операции в JavaScript Как сохранить в переменных javascript c цифрами

- Использование тега footer для создания подвала на странице

- Как убрать отступ сверху и снизу от списка?

- Начало работы с Mozilla Firefox — загрузка и установка

- Начало работы с Mozilla Firefox — загрузка и установка

- Восстановление данных внешнего диска Verbatim Программа для внешнего жесткого диска verbatim

- Bsplayer последняя версия

- Закачать программу для создания модов Программа для создания своих модов

- Обзор бесплатной версии Realtek HD Audio

- Утилиты для чистки компьютера от вирусов?

- Лучшие программы для работы со звуком

- Старая версия Инстаграм – как можно скачать?

- Можно ли на планшет установить word и excel