Kali linux описание. Kali Linux — основные особенности системы

Возвращаемся к вопросу информационной безопасности, в этом году известный дистрибутив специализирующийся на проверке информационных систем на прочность BackTrack linux вернулся на платформу Debian и стал называться Kali Linux. Не знаю зачем это было сделано, но скачать и попробовать его стоит.

Обзор Kali Linux

Начнём с того, что Kali Linux так же является «живым дистрибутивом» и предназначена для запуска с DVD или флешки. Её также можно установить на диск вашего компьютера или ноутбука, но делать основной системой противопоказанно. Разработчики заявляют, что Kali будет нормально поддерживать архитектуру ARM, что позволит работать на планшетах и телефонах, ну это мы проверим позже, когда появятся мануалы по запуску на этих устройствах.

Разработчики заявляют, что Kali Linux это шаг вперёд по сравнению с BackTrack в сторону стабильности и подхода к подбору программ.

Скачать Kali можно на официальном сайте, она свободно доступна и отлично тянется торрент файлом.

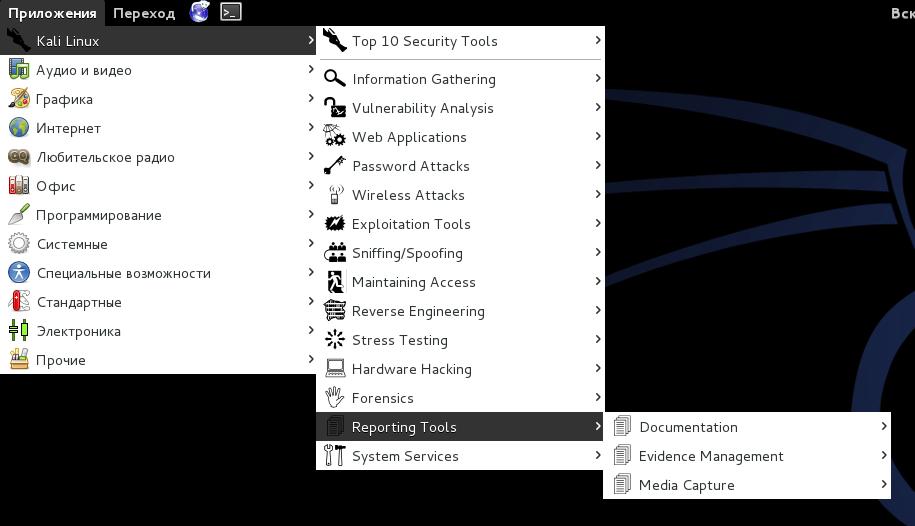

В меню всё достаточно продуманно, основные «хакерские» инструменты собраны в одном месте и поделены на группы. Попробую рассказать о составе программ Kali linux (актуально для версии 1.0.4).

Information gathering (Сбор информации)

Данный раздел меню объединяет программы и утилиты для сбора информации об целевой инфраструктуре. С их помощью можно точно определить какие узлы и сервисы работают в сети, какие операционные системы установлены и как сеть защищена. Это очень важная часть атаки на инфраструктуру, поэтому я расскажу об всех подменю детально.

- DNS Analysis (12 программ) в этом разделе собраны программы для анализа сервиса DNS, они полезны для изучения атакуемой инфраструктуры. Например DNSmap и Nmap позволяют использовать DNS сервера для составления карты целевой инфраструктуры.

- Группа программ IDS/IPS Indentificator позволяет выявлять и противодействовать системам обнаружения вторжений, которые очень популярны в корпоративном сегменте и призваны оповестить системны администраторов об атаке на их инфраструктуру.

- Live Host Identificator (25 программ и утилит) собрала в себе инструменты для идентификации хостов в сети, эти программы позволяют обнаруживать и определять компьютеры и прочее активное оборудование в сети. Это нужно для того, чтобы выбрать правильные инструменты для атаки и определить её вектор.

- Network Scanners — набор программ продолжающее решать задачу футпринтинга (анг. Footprinting, составление карты инфраструктуры безопасности — количество узлов, их роли, типы операционных систем, работающие в сети сервисы и т. п.). Они помогают построить карту сети.

- OS Fingerprinting собрала в себе почти те же утилиты, какие были в меню Network Scanners и это не удивительно, так как с помощью этих утилит решается всё та же задача, но в этот раз нам намекают, что с их помощью можно определить версию ОС на целевом хосте.

- Меню OSINT Analysis достаточно сложно для объяснения, достаточно сказать, что wikipedia расшифровала мне OSINT как «Разведка на основе открытых источников (англ. Open source intelligence, OSINT). Одна из разведывательных дисциплин в американской разведке. Включает в себя поиск, выбор и сбор информации, полученной из общедоступных источников и её анализ. В разведывательном сообществе термин «открытый» указывает на общедоступность источника (в отличие от секретных источников и источников с ограниченным использованием), он не связан с понятием open source или public intelligence.» Данное меню предназначено для анализа трафика и построения выводов относительно его состава. Например CaseFile дает вам возможность быстро добавить, связать и анализировать данные о взаимодействии реальных людей и групп при работе над проектом или работающих в одном учреждении/подразделении. Или например Metagoofil - является инструментом сбора информации предназначена для извлечения метаданных официальных документов (PDF, DOC, XLS, PPT, DOCX, PPTX, XLSX), принадлежащего компании-цели. Надеюсь вы поняли смысл этих утилит, если же нет — вам они врят ли пригодятся.

- Route Analisis — собрал в себе все те же утилиты для футпринтинга, особо разбирать тут нечего — меню переводится как анализ маршрутов.

- Service fingerprinting — собрал в себе утилиты, которые помогут определить работающие на предприятии сервисы. Многие из программ уже были в предыдущих меню.

- SMB Analysis — программы для анализа сетевых ресурсов Windows.

- SMTP Analysis — программы для анализа трафика почтовых клиентов (конкретно исходящего тарфика по SMTP).

- SNMP Analysis — программы для анализа устройств поддерживающих протокол управления SMTP, это могут быть коммутаторы, маршрутизаторы, серверы, рабочие принтеры, станции, модемные стойки и т. п.

- SSL Analysis — анализ сервисов использующих SSL (англ. Secure Sockets Layer — уровень защищённых сокетов). Как пример: sslcaudit это инструмент предназначен для автоматизации тестирования SSL / TLS клиентов на предмет устойчивости MITM атакам.

- Telefony Analysis и VOIPAnalysis — меню состоящее из 2 программ. Ace. Программа служит для поиска TFTP серверов на которых обычно лежат конфигурации для VOIP устройств. Enumiax помогает получить список пользователей Asterisk.

- Traffic Analysis — программы для анализа сетевого трафика, например p0f позволяет слушать трафик проходящий через подключенную сеть и определять чей это трафик, как далеко находится этот узел, какая на нём система и т. п.

- VPN Analysis — состоит из 1 программы ike-scan и нужна она для анализа VPN основанных на IPSec и сбора хешей для дальнейшего получения идентификационных данных путём перебора(уже в другой программе).

Vulnerability Analysis (Анализ уязвимостей)

Данное меню Kali linux служит для анализа уязвимостей и разделено на несколько групп.

- Cisco tools — Cisco является ведущим поставщиком оборудования в корпоративный сектор, поэтому этим устройствап посвящён отдельный раздел. В данном случае представленные тут программы позволяют уязвимости в сетях построенных на оборудовании и ПО Cisco.

- Database Assessment — меню собравшее программы для поиска уязвимостей в базах данных. Например bbqSQL позволяет искать «blind SQL injection»(гуглите, переводить не стал — долго объяснять). А SqlMAP позволяет автоматически искать и эксплуатировать SQL уязвимости.

- Fuzzing Tools — специфичесикие инструменты. Вообще Fuzzing - технология тестирования программ, когда вместо ожидаемых входных данных программе передаются случайные данные. Если программа зависает или завершает работу это считается нахождением дефекта в программе, который может привести к обнаружению уязвимости. Описывать здесь утилиты и программы не имеет смысла, так как это отдельная и очень обширная тема.

- В разделе Misc Scaners собраны сканеры, которые помогут найти уязвимость в системе. Например Lynis может сканировать Unix систему на предмет уязвимостей в программном обеспечении.

- OpenVAS — сетевой сканер безопасности, который помогает мониторить сеть на предмет наличия в узлах уязвимостей.

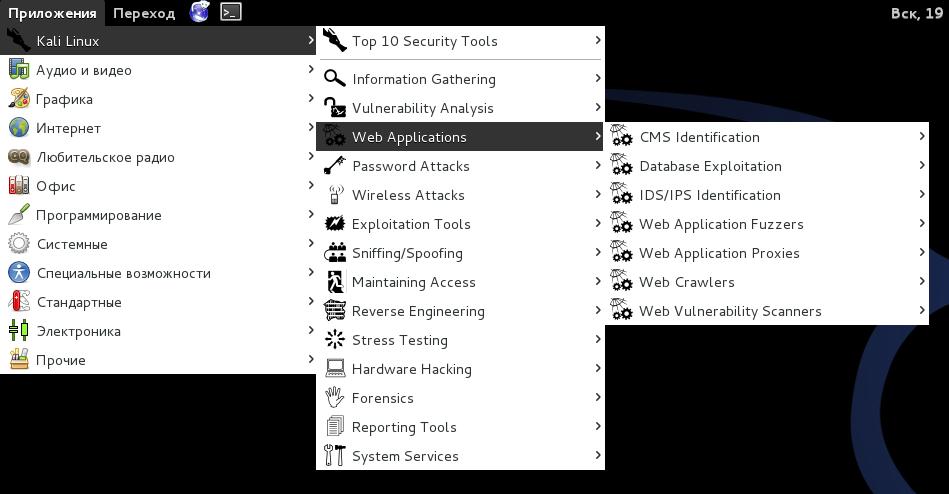

WEB Applications (WEB приложения)

Раздел собрал в себе набор программ для работы с WEB приложениями. Будет полезен тем, кто решил пробовать на прочность веб сайты.

- CMS Indentification объединяет несколько программ, которые помогут определить какая система управления контентом (CMS) установлена на сайте. Например BlindElephant позволяет определить версию CMS, это очень полезно и позволяет эксплуатировать уже известные уязвимости на не обновленных сайтах.

- Database Explotation — тут сгруппированы инструменты для атаки на базы данных на которых работают сайты. Простой пример: bbqsql позволяет автоматизировать использование слепых и полу слепых SQL инъекций.

- WEB Application Fuzzers — аналог программ из раздела Fuzzing Tools, но с уклоном на WEB ресурсы. Пример: WebSlaeyr является программой для брутфорса, но она может использоваться для перебора POST и GET параметров, искать директории и файлы на которые нет ссылок и т. п.

- WEB Application Proxies — здесь мы видим набор отличных программ, которые позволят работать с трафиком который ходит между браузером и сервером. Это нужно достаточно часто. Просто прочитайте подробно про такой инструмент как Burpsuite и вы всё поймёте.

- WEB Crawlers — я нашёл только одно подходящее значение для этого выражения, и это «поисковый робот». Что же собрало в себе данное меню? Здесь программы и утилиты, которые помогают работать с содержимым интернет страниц. Например: CutyCapt позволяет создавать скриншоты (в том числе и в полный размер) страниц сайтов, а Dirb является сканером контента, его часто используют как составную часть скрипта для брута страниц. Раздел интересный, не поленитесь и прочитайте описание каждой утилиты.

- WEB Vulnerability Scanners — ОГРОМНЫЙ набор программ, которые помогут найти уязвимости на WEB ресурсе. Многие программы мы уже видели в предыдущих меню. Описывать их нет смысла, ибо они решают ну очень широкий спектр задач.

Password Attacks

Меню — сказка. Чем бы вы не занимались вам придётся решать проблему аунтификации и авторизации. Ломать пароли — вот какую задачу решают программы в этом меню.

- GPU Tools объединяет утилиты (в меню их 2), которые могут ломать хеши и WPA ключи методом перебора используя как центральный процессор, так и видеокарту. Очень полезные утилиты, правда я сомниваюсь, что они будут работать из коробки при запуске Kali Linux с DVD или флешки.

- Offline Attack объединяет огромное количество утилит для подбора пар логин/пароль, перебора хеша — одним словом атак методом брутфорса на уже имеющиеся хеши и файлы (то, что можно сделать будучи отключенным от целевой инфраструктуры).

- Меню Online Attack собрало в себе много программ для атаки методом перебора в режиме online. Простым примером могут служить Hydra которая позволяет перебирать пароли прямо на сайте.

- Passing The Hash — это очень эффективная атака, смысл которой сводится к тому, что мы получаем хеш пароля жертвы и используем его (не пытаемся восстановить из него пароль, а именно используем значение хеша для авторизации) для авторизации на удалённом сервисе. Это работает в случаях NTLM и LM аунтификации.

Wireless Attack

Здесь нам предложены инструменты для атаки на беспроводные сети. Одно из наиболее востребованных для новичков (имеется в виду профессия пентестера) направлений.

- Bluetooth tools — утилиты для работы с протоколом передачи данных bluethooth. Многие девайсы сегодня поддерживают данный стандарт и эти программы могут оказаться весьма полезны.

- Other Wireless tools — Программы и утилиты для работы с другими сетями. Имеется в виду, что с их помощью можно тестировать сети не относящиеся к Wi-Fi. Например KillerBee (названия утилит начинается с ZB, например Zbconvert) позволяют работать со спецификацией ZigBee и стандартом IEEE 802.15.4 (кто не понял, читайте Wiki). Ubertooth — утилиты для работы с одноименным проектом, в рамках которого выпускаются девайсы для работы c bluetooth.

- RFID/NFC Tools — большой раздел посвященный технологиям RFID и NFC, для тех кто не знает — это технологии смарт карт и радиочастотной идентификации. Программ здесь просто море, поэтому я не буду подробно останавливаться на них. Это узкая специализация и освещать её нужно в отдельной статье.

- Wireless Tools — то о чём мечтает любой начинающий «хакер», здесь собраны утилиты для взлома Wi-Fi сетей. Простым примером может послужить программы Aircrack-ng, которые способны за минуты взломать WEP, с лёгкостью устроить DOS для любого Wi-Fi устройства и победить непобедимый WPA.

Explotation tools

Утилиты и программы для эксплуатации уязвимостей. Все приведённые здесь программы нужны для того, чтобы использовать найденную уязвимость в своих целях.

- Beef XSS Fremework — содержит программу Beef. Она позволяет организовать атаку на удаленную систему с помощью веб браузера запущенного на этой системе.

- Cisco Attack — мы уже видели эти программы в прошлых меню. Позволяют атаковать узлы сети построенных на оборудовании Cisco.

- Exploit Database — содержит searchsploit, которая нужна для быстрого поиска эксплоита по описанию.

- Metasploit — отличный фреймворк, содержит огромную базу эксплоитов и позволяет быстро и просто их использовать. Регулярно обновляется.

- Network Exploitation — набор программ для эксплуатации сетевых уязвимостей. Как пример: ikat предназначена для аудита безопасности (читай взлома) «окружения работающего в браузере» (browser controlled environments) таких как Kiosks, Citrix Terminals и WebTV. А, например, Termineter позволяет искать уязвимости в «интеллектуальных счётчиках» используя протокол C12.18 и C12.19.

- Social Engineering toolkit — содержит программу se-toolkit (Social Engineering Toolkit (SET)), которая используется в «социальном инженеринге». Программа содержит огромный арсенал инструментов для манипуляции разумом жертвы. Именно на человека рассчитан данный вид атаки. Заставить поверить, выудить данные — вот задачи, которые решает данная программа. Иногда получить искомую информацию проще от человека, чем взламывать сервер. Тема очень интересная, рекомендую прочитать про неё отдельно.

Sniffing/Spoofing

Раздел меню, посвященный программам с помощью которых можно как слушать чужой трафик, так и маскироваться под другие узлы. Смотрим, что здесь есть:

- Network Sniffers — сетевые сниферы. Позволяют слушать трафик. Программ тут много, каждая для конкретного случая.

- Network Spoofing — Спуфинг, очень много программ. Чтобы было понятней приведу пару примеров. DNSChef — DNS прокси, позволяет перенаправлять трафик по запросу пользователя на другой IP. Parasite6 — позволяет перенаправлять трафик в IP v6 сетях на вашу машину (ARP spoofing).

- Voice and Surveillance — гугл мне перевел это как «голос и наблюдение». Содержит программу msgsnarf, она обеспечивает перехват сообщений чата и может работать с форматами обмена сообщениями AOL Instant Messenger, ICQ 2000, IRC, MSN Messenger, Yahoo Messenger.

- VoIP Tools — набор утилит для перехвата голосового трафика в VoIP приложениях.

- WEB Sniffers — программы и утилиты, которые позволяют перехватывать трафик с браузеров. Большинство из них работают как прокси.

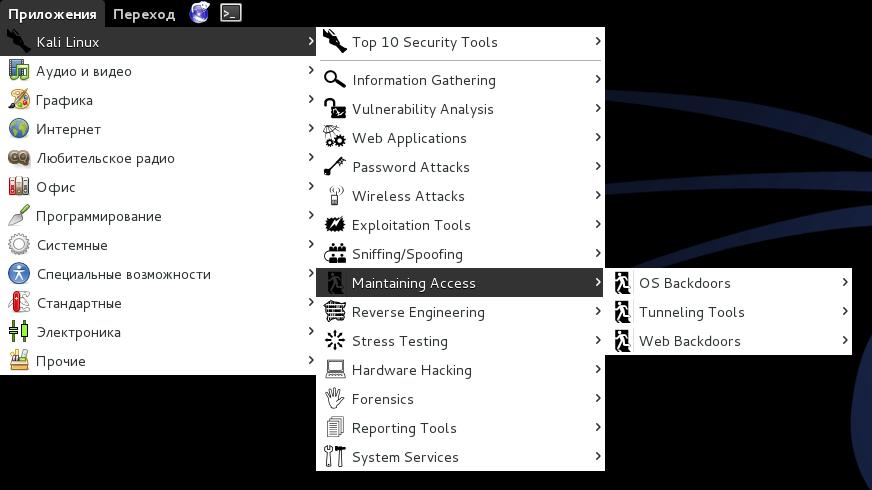

Maintaining Access

В переводе «обеспечение доступа». Данный раздел собрал в себя ПО для работы с бекдорами.

- OS Backdoors — Содержит такие программы как: Cymothoa (внедряет код бекдора в существующий процесс), powersploit (содержит подборку MS PowerShell скриптов, которые можно использовать для организации бекдоров), u3-pwd (Утилита для замены стандартного предустановленного программного обеспечения «U3» на флешках SanDisc и использовать его для последующего запуска вашего «вредоносного кода»).

- Tunneling Tools — Набор программ и утилит, которые позволяют создать «тунель» в существующем подключении, замаскировав тем самым проходящий в нём трафик. Например ptunnel позволяет создавать тунель посредством ICMP запросы и ответы (PING’и).

- WEB Backdoors — включает в себя два инструмента Weevely и WeBaCoo. Оба служат для управления скомпрометированной системой с использованием HTTP трафика.

Reverse Engineering

Программы для реверс инженеринга. Помогают посмотреть как работает приложение, для того, чтобы восстановить её исходный код. Включает в себя разные дебагеры и дизассемблеры.

- Debuggers — отладчик, позволяет искать ошибки в программах.

- Disassembly - дизассемблер, преобразует машинный код в текст программы.

Stress Testing

Набор программ для стресс теста. Позволяет тестировать разные компоненты инфраструктуры под нагрузкой.

- Network Stress Testing — Стресс тесты для сети. Меню содержит много полезных программ, которые позволяют нагрузить сеть. Как пример macof может создавать в сети огромное количество пакетов с разными MAC адресами, многие коммутаторы не выдерживают подобной нагрузки. Кстати, некоторые коммутаторы при подобном «тесте» могут перейти в режим хаба и позволит «слушать» чужой трафик.

- VoIP Stress Testing — Здесь есть пара программ для проверки VoIP под нагрузкой. Как пример — IAXflood позволяет генерировать трафик по протоколу IAX (Используется в VoIP серверами Asterisk).

- WEB Stress Testing — содержит в себе одну программу thc-ssl-dos, которая позволяет нагрузить WEB сервер, устроив ему DoS (Denial of Service).

- WLAN Stress testing — Reaver мы уже видели в другом разделе, а вот mdk3 позволит устроить DoS или DDoS для клиентов беспроводной сети.

Hardware Hacking

Набор программ для работы с аппаратными средствами. Здесь всего 2 раздела:

- Android Tools — набор программ для работы с устройствами под управлением OS Android. Например apktool программа для реверс инженеринга программ для андроида (*.apk), а dex2jar может помочь при декомпиляции андроид приложений.

- Arduino tools — содержит всего 1 программу, Arduino это программно-аппаратная платформа, сродни конструктору, используя одноименную плату (её можно сделать и самому) вы можете легко подключить её к ПК и написать любую программу. На её основе можно сделать робота, интеллектуальную подсветку, умный дом, да всё что угодно.

Forensics

Forensics переводчик мне перевёл как «криминалистический», да и состав программ в данном меню намекает на то, что с их помощью можно вести расследования. Итак, разберем группы программ в данном меню.

- Anti-Virus Forensics Tools и Digital Anti-Forensics — содержит всего одну программу, chkrootkit служит для поисков бекдоров и руткитов.

- Digital Forensics — содержит ряд программ для «раследований», позволяют проводить экспертизу и доставать разные данные с носителей информации. Как пример Autopsy — цифровая криминалистическая платформа и графичекий интерфейс для The Sleuth Kit (TSK) и многих других программ. В свою очередь The Sleuth Kit набор утилит для глубокого анализа цифровых носителей в ходе экспертизы. Одним словом — почувствуй себя Шерлоком Холмсом. Требует детального изучения и глубоких знаний.

- Forensics Carving Tools — File или Data carving это термин из области кибер криминалистики, означает он извлечение информации из «undifferentiated blocks» или RAW Data. Переводить не буду, на нашем это звучит глупо и непонятно. В двух словах позволяет взять исходник (хоть побайтовый образ диска, хоть кусок данных из оперативной памяти) и выдрать оттуда нужный файл по определенному критерию. Пример Foremost - Программа просматривает диск/образ диска на предмет совпадения заранее определённых hex-кодов, соответствующих наиболее распространённым файловым форматам. После чего складывает их в каталог, вместе с отчётом о том, откуда и сколько было изъято. Pasco позволяет вытащить историю из браузера Internet Explorer. PEV показывает информацию об исполняемом файле или библиотеке под Windows и т. п.

- Forensics Hashing Tools — Содержит 2 программы, md5deep и rahash2. Обе предназначены для вычисления хеша файлов и текстовых значений.

- Forensics Imaging Tools — меню собрало в себе огромное количество программ для работы с образами дисков и обработке данных на них записанных.

- Forensics Suites — содержит уже известную нам Autopsy и DFF. Это фреймворки для работы с различными инструментами цифровой криминалистики.

- Network Forensics — тут мы видим p0f, утилиту для идентификации операционной системы по сети.

- Password Forensics Tools — содержит chntpw, программу для сброса паролей Windows.

- PDF Forensics Tools — программы для анализа и парсинга PDF файлов.

- RAM Forensics Tools — программы позволяющие вытащить информацию из оперативной памяти (её дампа).

Вот собственно и всё, мы вкратце рассмотрели состав программ Kali Linux 1.0 и теперь можем выбирать из этого ассортимента те программы, которые нам больше нравятся и продолжать изучение.

Kali Linux – дистрибутив, который с каждым днем становится все популярней. Ввиду этого пользователей, которые хотят его установить, становится все больше, но не каждый знает, как это сделать. В этой статье будет изложена пошаговая инструкция по установке Kali Linux на ПК.

Чтобы произвести инсталляцию операционной системы, потребуется флешка объемом 4 Гб и больше. На нее будет произведена запись образа Kali Linux, и в следствие с нее будет запущен компьютер. Если накопитель у вас имеется, то можете переходить к пошаговой инструкции.

Для начала надо скачать образ операционной системы. Делать это лучше всего с официального сайта разработчика, так как именно там находится дистрибутив последней версии.

На открывшейся странице вы сможете определить не только способ загрузки ОС (Torrent или HTTP), но и ее версию. На выбор вам предлагается как 32-разрядная система, так и 64-разрядная. Помимо прочего, есть возможность на данном этапе выбрать окружение рабочего стола.

Определившись со всеми переменными, начните загрузку Kali Linux себе на компьютер.

Шаг 2: Запись образ на флешку

Инсталляцию Kali Linux лучше всего выполнять с флешки, поэтому для начала нужно на нее произвести запись образа системы. У нас на сайте вы можете ознакомиться с пошаговым руководством по этой теме.

Шаг 3: Запуск ПК с флешки

После того как флешка с образом системы будет готова, не спешите ее вынимать из порта USB, следующим шагом будет загрузка компьютера с нее. Этот процесс покажется довольно сложным для рядового пользователя, поэтому рекомендуется предварительно ознакомиться с соответствующим материалом.

Шаг 4: Начало установки

Как только вы загрузитесь с флешки, на мониторе появится меню. В нем нужно выбрать способ инсталляции Kali Linux. Ниже будет представлена установка с поддержкой графического интерфейса, так как этот способ для большинства пользователей будет наиболее понятен.

- В «Boot menu» установщика выберите пункт «Graphical install» и нажмите Enter .

- Из появившегося списка выберите язык. Рекомендуется выбирать русский, так как это повлияет не только на язык самого установщика, но и на локализацию системы.

- Выберите месторасположение, чтобы часовой пояс определился автоматически.

Примечание: если в списке вы не находите нужной страны, то выберите строку «другая», чтобы появился полный перечень стран мира.

- Выберите из списка раскладку, которая будет стандартной в системе.

Примечание: рекомендуется устанавливать английскую раскладку, в некоторых случаях из-за выбора русской невозможно заполнить обязательные поля для ввода. После полной установки системы можно будет добавить новую раскладку.

- Выберите горячие клавиши, которые будут служить для переключения между раскладками клавиатуры.

- Дождитесь завершения настройки параметров системы.

В зависимости от мощности компьютера, этот процесс может затянуться. После его окончания вам нужно будет создать профиль пользователя.

Шаг 5: Создание профиля пользователя

Создается профиль пользователя следующим образом:

После ввода всех данных начнется подгрузка программы для разметки HDD или SSD.

Шаг 6: Разметка дисков

Разметка может быть выполнена несколькими способами: в автоматическом режиме и в ручном. Сейчас эти варианты будут подробно рассмотрены.

Автоматический метод разметки

Главное что вы должны знать - размечая диск в автоматическом режиме, вы потеряете все данные на накопителе. Поэтому, если на нем есть важные файлы, переместите их на другой накопитель, например, Flash, или поместите в облачное хранилище.

Итак, для разметки в автоматическом режиме необходимо сделать следующее:

- Выберите в меню автоматический метод.

- После этого выберите диск, который вы собираетесь размечать. В примере он всего один.

- Далее определите вариант разметки.

Выбрав «Все файлы в одном разделе (рекомендуется новичкам)» , вы создадите всего два раздела: корневой и раздел подкачки. Этот способ рекомендуется для тех пользователей, которые устанавливают систему для ознакомления, так как такая ОС имеет слабый уровень защиты. Также вы можете выбрать второй вариант — «Отдельный раздел для /home» . В этом случае, помимо двух вышеперечисленных разделов, будет создан еще раздел «/home» , где будут храниться все файлы пользователя. Уровень защиты при такой разметке более высокий. Но все равно не обеспечивает максимальную безопасность. Если вы выберете «Отдельные разделы для /home, /var и /tmp» , то будут созданы еще два раздела для отдельных системных файлов. Таким образом, структура разметки будет обеспечивать максимальную защиту.

- После того как вариант разметки будет выбран, установщик покажет саму структуру. На этом этапе вы можете внести правки: изменить размер раздела, добавить новый, изменить его тип и местонахождение. Но не следует проделывать все перечисленные операции, если вы незнакомы с процессом их выполнения, иначе можно сделать только хуже.

- После того как вы ознакомились с разметкой или внесли необходимые правки, выберите последнюю строку и нажмите кнопку «Продолжить» .

- Теперь вам будет предоставлен к ознакомлению отчет со всеми внесенными изменениями в разметку. Если ничего лишнего вы не замечаете, то кликните по пункту «Да» и нажмите кнопку «Продолжить» .

Ручной метод разметки

Ручной метод разметки выгодно отличается от автоматического тем, что он позволяет создавать столько разделов, сколько вы пожелаете. Также есть возможность сохранить всю информацию на диске, оставив не тронутыми ранее созданные разделы. К слову, таким образом можно установить Kali Linux рядом с Windows, а при запуске компьютера выбрать необходимую операционную систему для загрузки.

Для начала нужно перейти к таблице разделов.

Теперь можно переходить к созданию новых разделов, но прежде нужно определиться с их количеством и типом. Сейчас будет представлено три варианта разметки:

Разметка с низким уровнем безопасности:

Разметка со средним уровнем безопасности:

Разметка с максимальным уровнем безопасности:

Вам остается выбрать для себя оптимальную разметку и приступить непосредственно к ней. Проводится она следующим образом:

- Нажмите дважды по строке «Свободное место» .

- Выберите «Создать новый раздел» .

- Впишите количество памяти, которое будет выделено под создаваемый раздел. Рекомендованный объем можете посмотреть в одной из таблиц, что находятся выше.

- Выберите тип создаваемого раздела.

- Укажите область пространства, в которой будет находиться новый раздел.

Примечание: если ранее вы выбрали логический тип раздела, то этот этап будет пропущен.

- Теперь нужно задать все необходимые параметры, ссылаясь на вышеприведенную таблицу.

- Дважды кликните левой кнопкой мыши по строке «Настройка раздела закончена» .

Используя эту инструкцию, сделайте разметку диска соответствующего уровня безопасности, после чего нажмите кнопку «Закончить разметку и записать изменения на диск» .

В итоге вам будет предоставлен отчет со всеми внесенными ранее изменениями. Если различий с вашими действиями вы не наблюдаете, выберите пункт «Да» . Далее начнется инсталляция базовой составляющей будущей системы. Этот процесс довольно долгий.

К слову, таким же образом можно разметить Flash-накопитель, соответственно, в этом случае будет произведена установка Kali Linux на флешку.

Шаг 7: Завершение установки

Как только базовая система установится, вам нужно провести еще некоторые настройки:

- Если при установке ОС компьютер подключен к интернету, выберите «Да» , в противном случае — «Нет» .

- Укажите прокси-сервер, если он у вас есть. Если нет, то пропустите этот шаг, нажав «Продолжить» .

- Подождите пока загрузиться и установится дополнительное программное обеспечение.

- Установите GRUB, выбрав пункт «Да» и нажав «Продолжить» .

- Выберите диск, на который установится GRUB.

Важно: системный загрузчик необходимо устанавливать на тот жесткий диск, где будет находиться операционная система. Если диск всего один, то он обозначается как «/dev/sda».

- Подождите окончания инсталляции всех оставшихся пакетов в систему.

- В последнем окне вас уведомят о том, что система была успешна установлена. Вытащите флешку с компьютера и нажмите кнопку «Продолжить» .

После всех выполненных действий ваш компьютер будет перезагружен, затем на экране появится меню, где необходимо будет ввести имя пользователя и пароль. Обратите внимание на то, что вход осуществляется под учетной записью суперпользователя, то есть вам надо использовать имя «root» .

В завершение введите пароль, который вы придумали при установке системы. Здесь же вы можете определить окружение рабочего стола, нажав по шестеренке, что находится рядом с кнопкой «Вход» , и выбрав нужное из появившегося списка.

Заключение

Выполнив каждый прописанный пункт инструкции, в итоге вы попадете на рабочий стол операционной системы Kali Linux и сможете приступить к работе за компьютером.

В нашем мире современных технологий многие задачи выполняются с помощью цифровых технологий, это быстро и удобно, но в то же время приносит опасность взлома. Хакеры могут взламывать банковские системы, АТМ, карты и даже ваши учетные записи. Многим пользователям интересно, какие инструменты используются для тестирования на проникновение, проверки безопасности систем или взлома.

В этой статье мы рассмотрим лучшие инструменты Kali Linux 2.0, которые используются профессиональными хакерами. Когда вы узнаете какие существуют хакерские утилиты и методы взлома, то сможете сделать свою систему более безопасной. Вы сможете проверить свою систему на подверженность той или иной атаке. Сейчас в интернете никто не застрахован, даже такие крупные сайты как Twitter и Facebook. А теперь перейдем к списку.

Jhon The Ripper - это инструмент с открытым исходным кодом для взлома паролей методом перебора. Изначально он был разработан для Unix, но сейчас доступен на всех Unix подобных платформах, в том числе и Linux. Программа также известна как JTR или Jhon. Она наиболее часто используется для перебора паролей по словарю.

Программа берет текстовую строку из файла, шифрует его таким же образом, как был зашифрован пароль, а затем сравнивает зашифрованный пароль и полученную строку. Если строки совпадают, вы получаете пароль, если нет, программа берет другую строку из текстового файла (словаря). Ее можно рассматривать как взломщик паролей оффлайн.

2. Aircrack-ng

Это набор программ для взлома и тестирования безопасности wifi сетей. Утилиты Aircrack-ng позволяют взламывать ключи WEP, выполнять мониторинг трафика, перебирать ключи WPA-PSK, и захватывать ключи установки соединения Wifi. Утилиты Aircrack-ng - это инструменты Kali Linux 2.0, которые используются чаще всего.

Утилиты позволяют осуществлять FMS атаки, с некоторыми оптимизациями, например, KoreK или PTW, что делает их более мощными. Вы можете взломать WEP за несколько минут или попытаться перебрать ключ к WPA.

3. THC Hydra

THC Hydra - это программное обеспечение для взлома аутентификации с помощью перебора. Программа позволяет выполнять атаки перебора по словарю на более чем 50 протоколов, среди которых Telnet, FTP, HTTP, HTTPS, SMB, SSH, VNC, базы данных и многие другие. По сути это простой и быстрый инструмент Kali Linux для взлома входа.

Если Jhon The Ripper считается взломщиком паролей оффлайн, то Hydra аналогичный инструмент, только работающий онлайн.

4. Burp Suite

Burp Suite - это инструмент для поиска уязвимостей на сайтах интернета и в веб-приложениях, который может работать как по HTTP, так и по HTTPS. Он используется многими специалистами для поиска ошибок и тестирования веб-приложений на проникновение. Программа позволяет объединить ручные методы со своими средствами автоматизации, чтобы выполнить тестирование как можно эффективнее. Burp Suite написана на Java и распространяется в формате Jar.

5. WireShark

Wireshark - это очень популярный анализатор сетевых пакетов с открытым исходным кодом. Его можно использовать для устранения неполадок работы сети, анализа приложений и протоколов связи, а также разработки программ.

Программа позволяет посмотреть какие пакеты проходят через сетевой интерфейс в реальном времени, предоставляя информация в удобной для восприятия форме. Для точного поиска вы можете использовать мощную систему фильтров. Это один из самых важных инструментов для специалистов по безопасности.

6. OWASP Zed

Это очень эффективный инструмент для тестирования веб-приложений как для новичков, так и для профессионалов. Программа позволяет находить уязвимости в веб-приложениях, здесь есть автоматизированные сканеры, а также различные инструменты, позволяющие выполнять всю работу вручную. Эта программа будет очень полезной не только для специалистов по безопасности, но и для разработчиков приложений.

7. Maltego

Maltego - это инструмент скорее не для взлома, а для аналитики. Он позволяет найти связи между различными субъектами и объектами. Вы можете выполнять поиск на основе открытых источников, комбинировать данные для анализа и автоматически строить между ними зависимости.

Программа может устанавливать возможные зависимости между людьми, сайтами, доменами, компаниями, IP адресами, факторами и файлами. Все это можно визуализировать.

8. Metasploit

Metasploit - это очень популярная платформа для тестирования безопасности систем и взлома. Можно сказать, что это коллекция эксплойтов и инструментов, которые могут быть использованы для эксплуатирования различных уязвимостей. Программа вышла в 2004 году и сразу завоевала огромную популярность.

Это самая мощная платформа для разработки, тестирования и использования кода эксплойтов. Она содержит инструменты, которые позволяют объединить работу различных компонентов.

9. Acunetix

Это очень мощный инструмент для сканирования веб-сайтов на предмет уязвимостей. Большинство сайтов в интернете уязвимы и нам нужно очень много работать чтобы сделать наши сайты более безопасными. Сканер Acunetix позволяет проверить все страницы сайта и обнаружить возможные SQL-инъекции, XSS, XXE, SSRF, атаку на заголовок, и другие 3000 известных уязвимостей.

10. Nmap

Namp или Network Mapper - это утилита Kali Linux с открытым исходным кодом, которая может использоваться для аудита безопасности сетей и сканирования портов. Множество администраторов используют Nmap для просмотра устройств, подключенных к локальной сети, проверки открытых портов или мониторинга бесперебойной работы серверов.

С помощью Nmap любой пользователь может определить доступны ли его локальные программы из сети. Также эта программа показывалась почти во всех фильмах про хакеров.

11. Cain and Abel

Cain and Abel или просто Cain это очень популярный инструмент для перебора паролей. Изначально он предназначался для восстановления пароля Microsoft Windows, но он может использоваться для других целей. С помощью этой программы можно восстанавливать различные типы паролей.

Для получения паролей можно использовать перехват пакетов, перебор хэшей, атаки по словарю, анализ радужных таблиц и атаки криптоанализа.

12. Nikto Website Vulnerability Scanner

Это еще один классический инструмент для сканирования серверов на наличие уязвимостей. Программа проводит поиск по базе более 6000 потенциально опасных файлов, также может выявлять устаревшие версии сетевого программного обеспечения для более 1300 различных программ, также вы можете проверить конфигурационные файлы сервера. Поэтому эти программы Kali Linux будут очень полезными при проведении тестирования на проникновение.

13. Social-Engineer Toolkit

Social-Engineer Toolkit - это инструмент, который позволяет выполнять различные атаки социального инжиниринга. Эта программа на Python позволяет выполнять различные социальные атаки, автоматизировать выполнение атак, генерировать сообщения электронной почты, маскировать вредоносные веб-страницы и многое другое. Без этой программы наш список лучшие утилиты kali linux был бы неполным.

Выводы

В этой статье мы сделали небольшой обзор программ kali linux, которые можно использовать для тестирования безопасности компьютерных систем. Если вы знаете другие отличные программы Kali Linux, которые были упущены но заслуживают места в этой статье, напишите в комментариях!

Kali Linux – одна из разновидностей популярной операционной системы, которая является инструментом, преимущественно направленным на использование опытными пользователями, т.к. его основная задача – проведение тестов для выявления уязвимостей, а также проведение мер по их устранению. Изначально Kali Linux была известна пользователям под несколько другим названием – BackTrack.

Kali Linux – специализированная версия дистрибутива, которая позволяет пользователям проводить тесты на проникновение. Уникальность этой операционной системы заключается в том, что Kali Linux портировали под архитектуру ARM, поэтому данную операционную систему можно устанавливать не только на компьютеры, но и в качестве .

Kali Linux широко применяется как хакерами, так и теми, кто с ними борется. Благодаря более чем 300 встроенным инструментам пользователи смогут осуществлять тестирование на проникновение.

Основные особенности Kali Linux:

1. Широкий набор инструментов для анализа и тестирования на проникновение;

2. Обновленный визуальный интерфейс Gnome 3.14;

3. В меню имеется функция, позволяющая перейти к десяти наиболее популярным инструментам;

4. Kali Linux не требует установки (и в принципе этого делать не следует);

5. Безопасная среда обработки;

6. Имеет возможность глубокой настройки вплоть до ядра;

7. Распространяется абсолютно бесплатно.

Kali Linux – эта не та версия дистрибутива, которая используется пользователями для знакомства с семейством Linux, а профессиональный инструмент, направленный, в первую очередь, не на взлом, а на выявление уязвимостей и своевременного устранения найденных проблем.

Скачать Kali Linux бесплатно

Загрузить операционную систему с официального сайта

Программ направленных на решение разнообразных задачи в Kali Linux очень много, и хотя они сгруппированы по разделам, глаза всё равно разбегаются, особенно при первом знакомстве.

Information Gathering

Эти инструменты для разведки используются для сбора данных по целевой сети или устройствам. Инструменты охватывают от идентификаторов устройств до анализа используемых протоколов.

Vulnerability Analysis

Инструменты из этой секции фокусируются на оценке систем в плане уязвимостей. Обычно, они запускаются в соответствии с информацией, полученной с помощью инструментов для разведки (из раздела Information Gathering).

Web Applications

Эти инструменты используются для аудита и эксплуатации уязвимостей в веб-серверах. Многие из инструментов для аудита находятся прямо в этой категории. Как бы там ни было, не все веб-приложения направлены на атаку веб-серверов, некоторые из них просто сетевые инструменты. Например, веб-прокси могут быть найдены в этой секции.

Password Attacks

Эта секция инструментов, главным образам имеющих дело с брутфорсингом (перебором всех возможных значений) или вычисления паролей или расшаривания ключей используемых для аутентификации.

Wireless Attacks

Эти инструменты используются для эксплуатации уязвимостей найденных в беспроводных протоколах. Инструменты 802.11 будут найдены здесь, включая инструменты, такие как aircrack, airmon и инструменты взлома беспроводных паролей. В дополнение, эта секция имеет инструменты связанные также с уязвимостями RFID и Bluetooth. Во многих случаях, инструменты в этой секции нужно использовать с беспроводным адаптером, который может быть настроен Kali в состояние прослушивания.

Exploitation Tools

Эти инструменты используются для эксплуатации уязвимостей найденных в системах. Обычно уязвимости идентифицируются во время оценки уязвимостей (Vulnerability Assessment) цели.

Sniffing and Spoofing

Эти инструменты используются для захвата сетевых пакетов, манипуляции с сетевыми пакетами, создания пакетов приложениями и веб подмены (spoofing). Есть также несколько приложений реконструкции VoIP

Maintaining Access

Инструменты поддержки доступа (Maintaining Access) используются как плацдарм и устанавливаются в целевой системе или сети. Обычное дело найти на скомпрометированных системах большое количество бэкдоров и других способов контроля атакующим, чтобы обеспечить альтернативные маршруты на тот случай, если уязвимость, которой воспользовался атакующий, будет найдена или устранена.

Reverse Engineering

Эти инструменты используются для модификации, анализа, отладки (debug) программ. Цель обратной инженерии - это анализ как программа была разработана, следовательно, она может быть скопирована, модифицирована, использована для развития других программ. Обратная инженерия также используется для анализа вредоносного кода, чтобы выяснить, что исполняемый файл делает, или попытаться исследователями найти уязвимости в программном обеспечении.

Stress Testing

Инструменты для стресс тестинга (Stress Testing) используются для вычисления как много данных система может «переварить». Нежелательные результаты могут быть получены от перегрузки системы, такие как стать причиной открытия всех коммуникационных каналов устройством контроля сети или отключения системы (также известное как атака отказа в обслуживании).

Hardware Hacking

Эта секция содержит инструменты для Android, которые могут быть классифицированы как мобильные и инструменты Android, которые используются для программирования и контроля маленьких электронных устройств

Forensics

Инструменты криминалистики (Forensics) используются для мониторинга и анализа компьютера, сетевого трафика и приложений.

Reporting Tools

Инструменты для отчётов (Reporting tools) - это методы доставки информации, найденной во время исполнения проникновения.

System Services

Здесь вы можете включить или отключить сервисы Kali. Сервисы сгруппированы в BeEF, Dradis, HTTP, Metasploit, MySQL, и SSH.

В сборку Kali Linux включены также и другие инструменты, например, веб-браузеры, быстрые ссылки на тюнинг сборки Kali Linux, которые можно увидеть в других разделах меню (сеть, инструменты поиска и другие полезные приложения).